Über den Kunden

Der Kunde ist ein in Luxemburg ansässiges Finanzdienstleistungsunternehmen, das in einem stark regulierten europäischen Umfeld tätig ist. Im Rahmen seiner regulatorischen Verpflichtungen sowie der internen Sicherheitsstrategie benötigte das Unternehmen Möglichkeiten für eine zentralisierte Sicherheitsüberwachung und zuverlässige Incident-Erkennung.

Die Organisation betreibt eine segmentierte Netzwerkinfrastruktur mit mehreren Subnetzen und Servergruppen. Die IT-Umgebung umfasst Windows-basierte Server, die über Active Directory verwaltet werden, sowie eine Enterprise-Firewall-Infrastruktur, VPN-Dienste und Proxy-Server. Das Unternehmen zählt zu unseren geschätzten Kunden im Bereich der Entwicklung von Finanzsoftware.

Angesichts der strengen regulatorischen Anforderungen in Europa und der zunehmenden Cybersecurity-Risiken benötigte das Unternehmen eine leistungsfähige SIEM-Lösung, die sicherheitsrelevante Daten über die gesamte Infrastruktur hinweg erfassen, verarbeiten, analysieren und korrelieren kann.

Geschäftliche Herausforderung

Der Kunde benötigte Dienstleistungen zur Implementierung einer SIEM-Lösung, um europäische Informationssicherheitsstandards sowie regulatorische Anforderungen zuverlässig zu erfüllen.

Obwohl ein anderer Anbieter zuvor bereits Splunk installiert hatte, blieb die Einrichtung auf einem grundlegenden Niveau und unterstützte weder ein erweitertes Sicherheitsmonitoring noch eine automatisierte Incident-Erkennung, die im Rahmen der umfassenden SIEM-Entwicklung erreicht werden sollte. Zudem fehlten eine strukturierte Log-Orchestrierung, eine optimierte Lizenznutzung sowie durchdachte Szenarien zur Bedrohungserkennung.

Zu den zentralen Herausforderungen vor der Umsetzung der SIEM-Lösung gehörten:

- Konzeption einer zentralisierten Log-Erfassung aus unterschiedlichen Infrastrukturkomponenten

- Filterung und Strukturierung von Logs zur Optimierung der Splunk-Lizenznutzung

- Entwicklung aussagekräftiger Sicherheits-Korrelationsszenarien

- Aufbau automatisierter Mechanismen zur Incident-Generierung

- Schaffung einer skalierbaren Grundlage für die Erweiterung der Threat-Detection-Abdeckung

- Umsetzung der Lösung unter begrenzten Ressourcen

Darüber hinaus verfügte der Kunde über keinen dedizierten Spezialisten für die Implementierung von SIEM-Lösungen, wodurch eine eigenständige Übernahme der Verantwortung sowie fundierte Architekturentscheidungen im Projektverlauf besonders wichtig waren.

Prozess

Es gibt keine strikte Trennung zwischen den einzelnen Bestandteilen von der Entwicklung individueller Softwarelösungen, dennoch lassen sich grob 6 Phasen der Beteiligung am Prozess unterscheiden.

Phase 1: Infrastruktur-Bewertung und Lizenzoptimierung

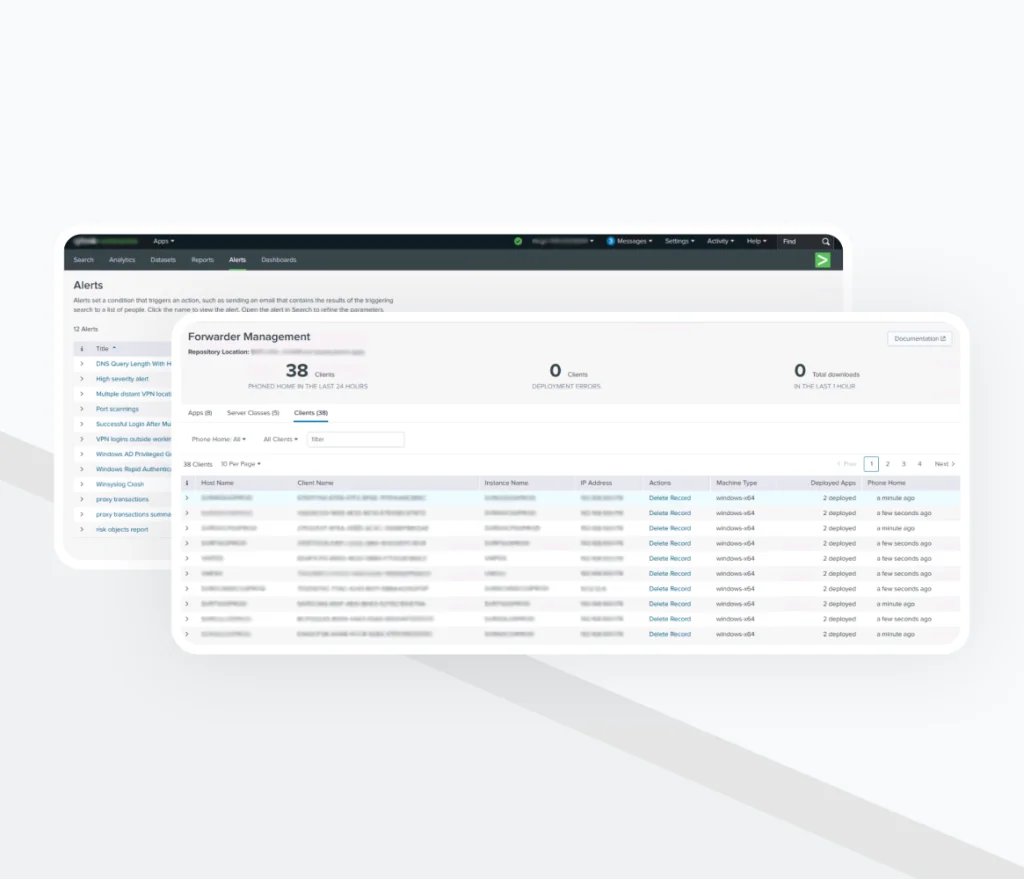

Die Dienstleistungen zur Implementierung einer SIEM-Lösung begannen mit einem vollständigen Audit der bestehenden Splunk-Umgebung sowie der Infrastrukturarchitektur.

Zu den wichtigsten Aktivitäten gehörten:

- Identifizierung aller verfügbaren Log-Quellen

- Analyse der bestehenden Forwarder-Konfiguration

- Bewertung des Lizenzverbrauchs

- Neuorganisation des Managements zur Sicherstellung einer zentralisierten Konfigurationskontrolle

Ein besonderer Fokus lag darauf, zu bestimmen, welche Log-Daten tatsächlich für das Sicherheitsmonitoring relevant sind und welche gefiltert werden können, um die Lizenznutzung zu reduzieren, ohne die Sichtbarkeit zu beeinträchtigen.

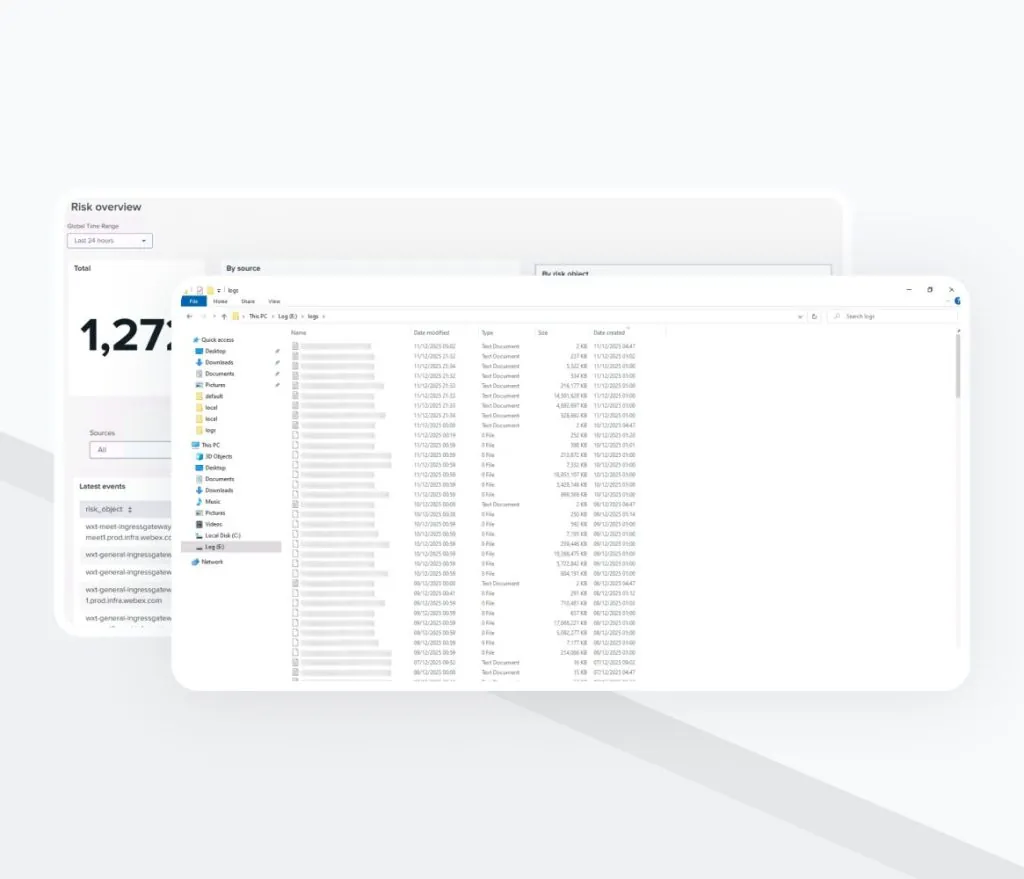

Phase 2: Integration von Log-Quellen und Datenmodellierung

Alle verfügbaren Datenquellen wurden in das System zur Implementierung der SIEM-Lösung integriert:

- Windows Event Logs

- Active-Directory-Ereignisse

- DNS-Logs

- Firewall-Logs

- VPN-Logs

- Proxy-Logs

- OpenPassword-Kontenaktivitäten

Windows-Server sendeten Logs über Splunk-Forwarder direkt an den SIEM-Server. Firewall-, VPN- und Proxy-Logs wurden an einen Syslog-Server übermittelt, dort als Dateien gespeichert und anschließend durch einen Forwarder verarbeitet.

Während dieser Phase der SIEM-Entwicklung:

- wurden Daten in separate Indizes strukturiert

- Field Extractions konfiguriert

- Datenmodelle aufeinander abgestimmt

- Parsing- und Normalisierungsprozesse optimiert

Das tägliche Datenaufkommen lag bei 8–10 GB, während das gesamte Index-Speichervolumen über 300 GB betrug.

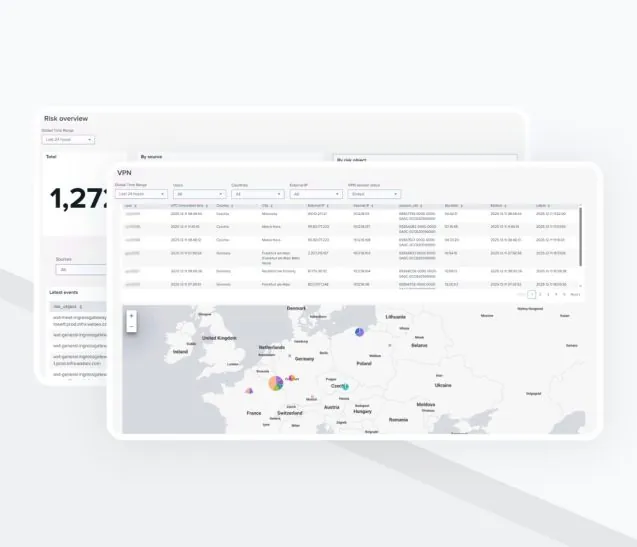

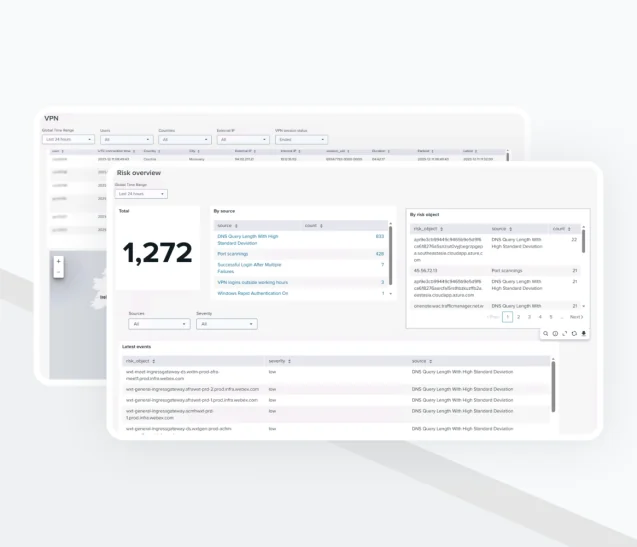

Phase 3: Entwicklung von Dashboards

Die Dienstleistungen zur Implementierung der SIEM-Lösung umfassten auch die Erstellung von Dashboards. Diese wurden entwickelt, um eine strukturierte Transparenz zu gewährleisten hinsichtlich:

- Netzwerkverkehrsflüssen

- VPN-Aktivitäten

- Proxy-Nutzung

- Firewall-Ereignissen

- Trends in der Bedrohungserkennung

Diese Dashboards ermöglichten es Security Engineers, Daten schnell zu navigieren und Untersuchungen effizient durchzuführen.

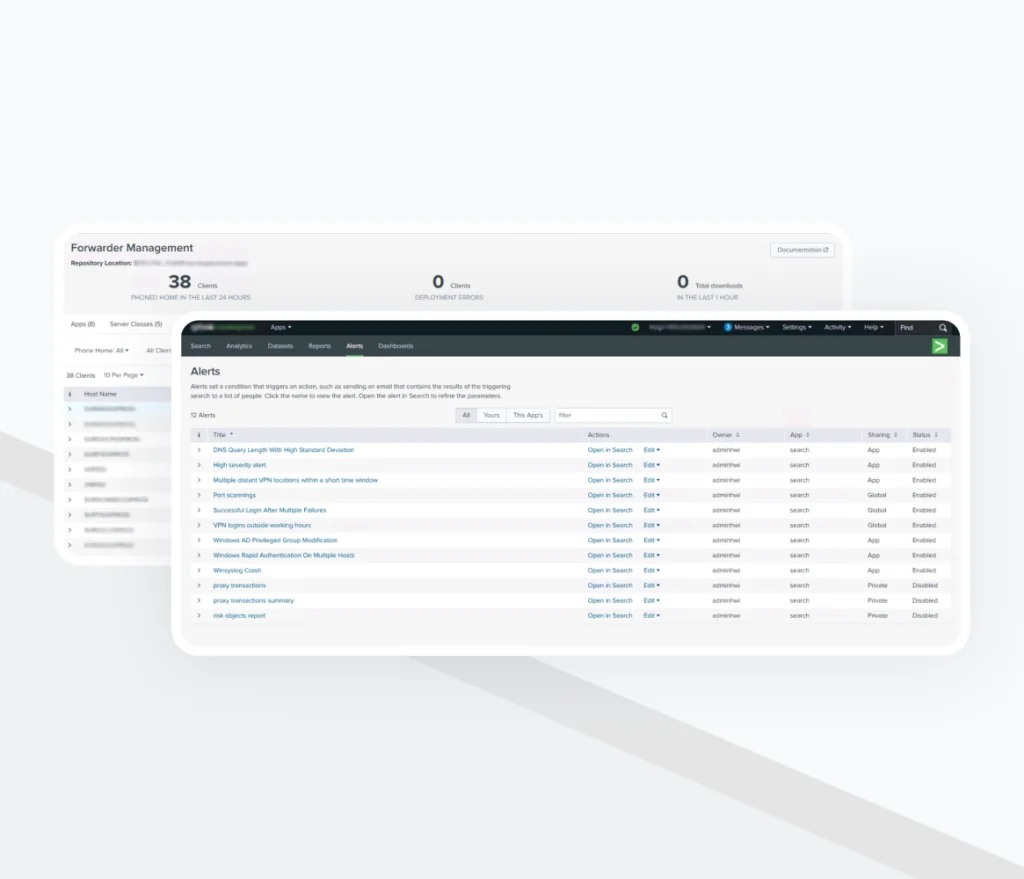

Phase 4: Entwicklung von Korrelationssuchen

Auf Basis der verfügbaren Datenquellen wurden relevante Sicherheitsszenarien identifiziert und konzipiert.

Für jedes Szenario:

- wurden Korrelationssuchen entwickelt

- Schwellenwert-Logiken definiert

- False Positives minimiert

- manuelle Tests mit historischen Daten sowie durch kontrolliertes Auslösen von Ereignissen durchgeführt

Das Ziel bestand darin, eine automatische Incident-Erstellung bei verdächtigen Aktivitäten sicherzustellen.

Phase 5: Zentraler Incident-Index und Alerting

Alle ausgelösten Findings wurden in einem dedizierten Korrelationsindex zusammengeführt.

Dies ermöglichte:

- einen zentralen Untersuchungspunkt

- strukturiertes Tracking von Sicherheitsvorfällen

- verbesserte Suchperformance

- bessere Monitoring-Transparenz

Darüber hinaus wurde während der SIEM-Entwicklung eine dynamische Erstellung von Jira-Tickets implementiert, um automatisch Incidents für Security Engineers zu generieren.

Phase 6: Kontinuierliche Optimierung und Skalierung (laufende SIEM-Entwicklung)

Aufgrund begrenzter Infrastrukturressourcen war eine kontinuierliche Optimierung erforderlich:

- iterative Verfeinerung von Abfragen

- Verbesserungen bei der Ereignisfilterung

- Überwachung der Lizenznutzung

- Performance-Tuning

Das System wird fortlaufend weiterentwickelt, um die Bedrohungsabdeckung zu erweitern und die Qualität der Erkennung zu verbessern.

Überblick über das Endprodukt

Das Ergebnis unserer Dienstleistungen für Webentwicklung ist eine zentralisierte SIEM-Plattform (nach QA- und Software-Testing-Services) auf Basis von Splunk Enterprise, die:

- Logs aus verteilten Infrastrukturkomponenten sammelt

- Sicherheitsdaten normalisiert und strukturiert

- Ereignisse aus mehreren Quellen korrelier

- Sicherheitsvorfälle automatisch generiert

- in Jira für das Incident-Management integriert ist

- Dashboards für operative Transparenz bereitstellt

Das System verarbeitet täglich 8–10 GB Sicherheitsdaten und verwaltet über 300 GB indexierte historische Daten.

Geschäftliche Effekte für den Kunden

- Zentralisiertes Monitoring von 100 % der kritischen Infrastrukturkomponenten (Windows-Server, Active Directory, Firewall, VPN, Proxy, DNS).

- Verarbeitung von 8–10 GB Logs täglich sowie Speicherung von über 300 GB indexierter historischer Daten für Untersuchungen und Audits.

- Automatisierte Korrelationssuchen zur Abdeckung zentraler Sicherheitsszenarien (Authentifizierungs-Missbrauch, Netzwerk-Anomalien, Aktivitäten mit privilegierten Rechten).

- 60–70 % Reduzierung des manuellen Incident-Handlings durch automatische Erstellung von Jira-Tickets.

- Verbesserung der Incident-Erkennung von manueller Prüfung (Stunden) hin zu nahezu Echtzeit-Alerting (Minuten).

- 20–30 % Optimierung der Splunk-Lizenznutzung durch Log-Filterung und Priorisierung.

- Etablierung eines auditierbaren Monitoring-Prozesses im Einklang mit europäischen Sicherheitsstandards.

- Aufbau einer skalierbaren SIEM-Basis, die eine schrittweise Erweiterung der Threat-Detection-Abdeckung ermöglicht.